《“十四五”推进国家政务信息化规划》:严格落实等级保护和分级保护制度

近日,为统筹推进“十四五”期间国家政务信息化工作,指导各地方有序开展政务信息化建设,国家发改委制定并印发了《“十四五”推进国家政务信息化规划》。

《规划》提出,到 2025 年,政务信息化建设总体迈入以数据赋能、协同治理、智慧决策、优质服务为主要特征的融慧治理新阶段,安全保障达到新水平,全面落实信息安全和信息系统等级分级保护制度,基本实现政务信息化安全可靠应用,确保政务信息化建设和应用全流程安全可靠,实现政务数据资源全生命周期安全保护。《规划》明确了三大任务和四项保障措施,其中多次提到“等级保护”:

任务二 发展壮大融合创新大平台 → 1.加快网络融合,升级完善国家电子政务网络体系 → 建设内容:进一步优化完善国家电子政务外网骨干网络建设,稳步有序拓展政务外网覆盖范围,提高政务外网移动接入能力,优化共性办公应用体系,强化政务外网综合运维管理和全网等级保护建设,探索5G、区块链等新技术在政务外网领域的应用。以重大业务应用为牵引,推进各类政务专网向统一电子政务网络整合迁移或可控互联。

措施五 加强网络安全保障 → 加强数字政府网络安全体系顶层设计,推进国产密码应用,严格落实等级保护和分级保护制度。强化政务数据安全管理,避免政 务数据被违规截留和商业化使用,建立健全政务信息化工程全过程安全监督机制,明确安全责任边界,落实网络安全工作责任制,形成跨部门、跨地区条块融合的安全保障工作联动机制。健全完善政务云服务评估制度,强化政务数据安全保障。

我国实施等级保护制度已二十年有余,在各行各业为我国重要信息系统的安全保驾护航。2017年6月,《网络安全法》正式出台,信息安全等级保护过渡到网络安全等级保护,法规明确要求国家实施等保制度。2019年5月,随着《信息安全技术网络安全等级保护基本要求(GB/T 22239-2019)》《信息安全技术网络安全等级保护测评要求(GB/T28448-2019)》等标准的正式发布,标志着我国等保2.0全面启动。

网络安全等级保护是国家信息安全保障的基本制度、基本策略、基本方法;

- 信息系统运营、使用单位应当选择符合国家要求的测评机构,依据《信息安全技术网络安全等级保护基本要求》等技术标准,定期对信息系统开展测评工作;

- 《网络安全法》明确规定信息系统运营、使用单位应当按照网络安全等级保护制度要求,履行安全保护义务,如果拒不履行,将会受到相应处罚。

我国的等级保护进入主动防御2.0时代后,被赋予了新的时代特征。除了扩大了等级保护对象范围、统一了分类结构以外,其最大的变化就是强化了可信计算技术使用的要求,把可信验证列入各个级别并逐级提出各个环节的主要可信验证要求。国家网络安全等级保护标准《网络安全等级保护基本要求》、《网络安全等级保护安全设计技术要求》、《网络安全等级保护测评要求》都对可信计算技术提出了明确要求。

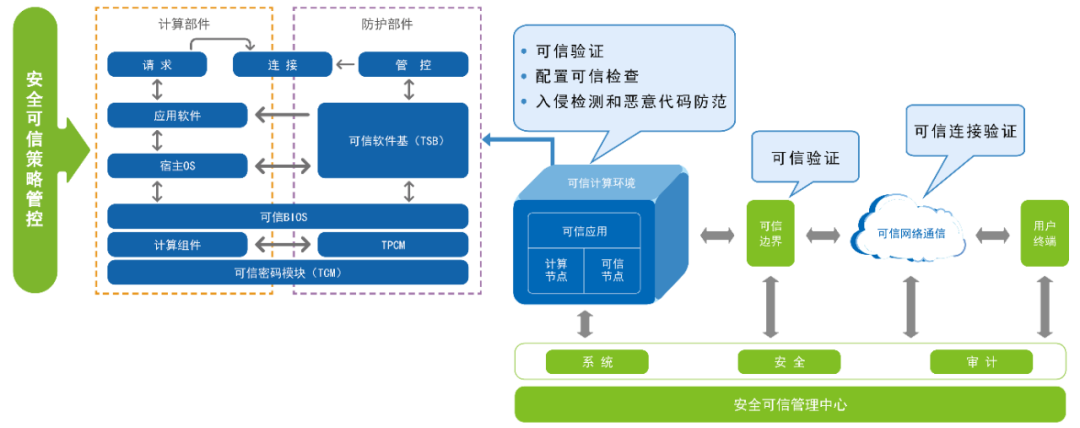

等保2.0标准从当前安全形势出发,将可信计算3.0列为其核心防御技术,并在此基础上提出了“一个中心,三重防护”的网络安全技术设计总体思路,更加注重全方位主动防御、动态防御、整体防控和精准防护。

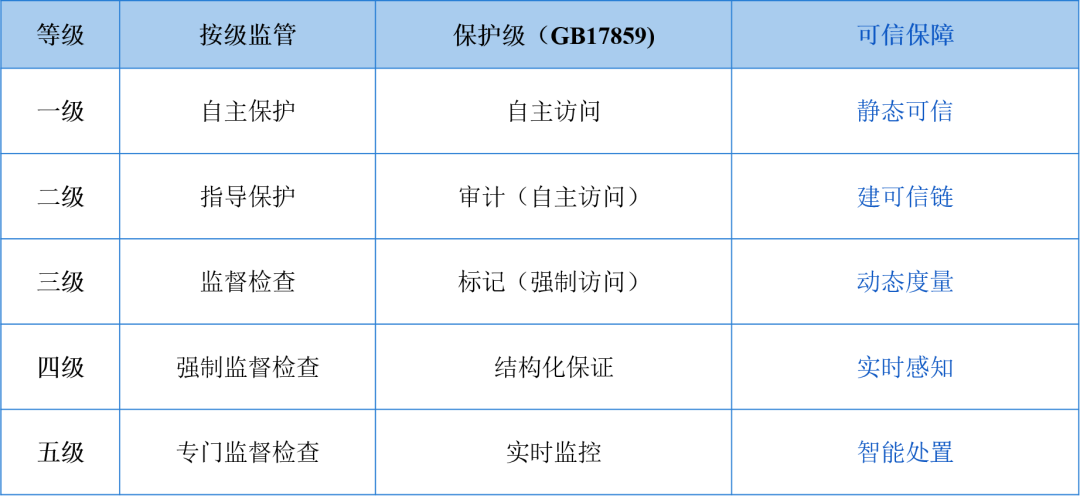

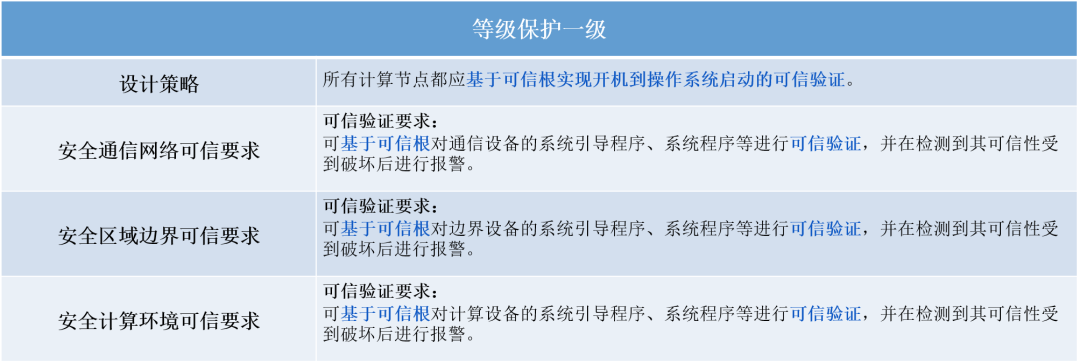

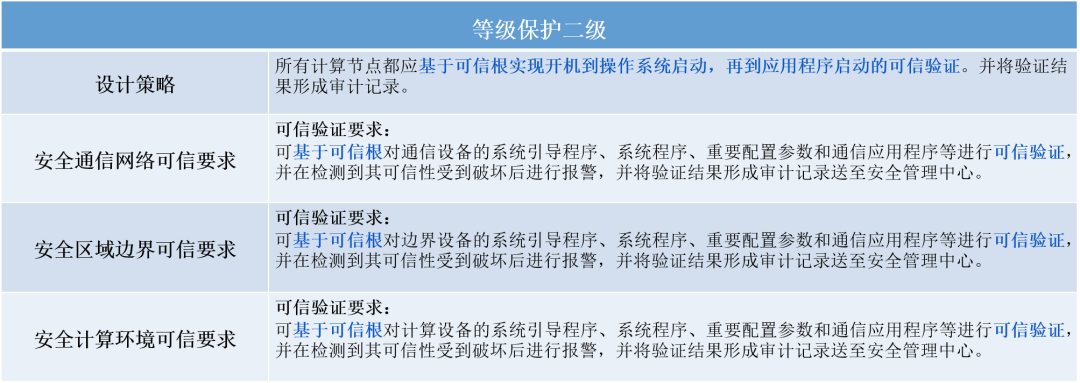

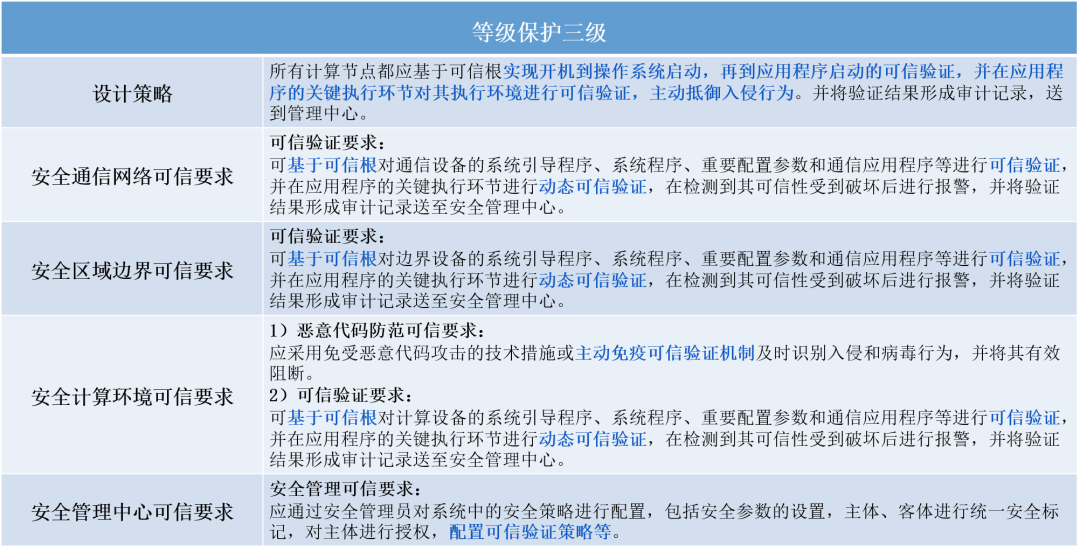

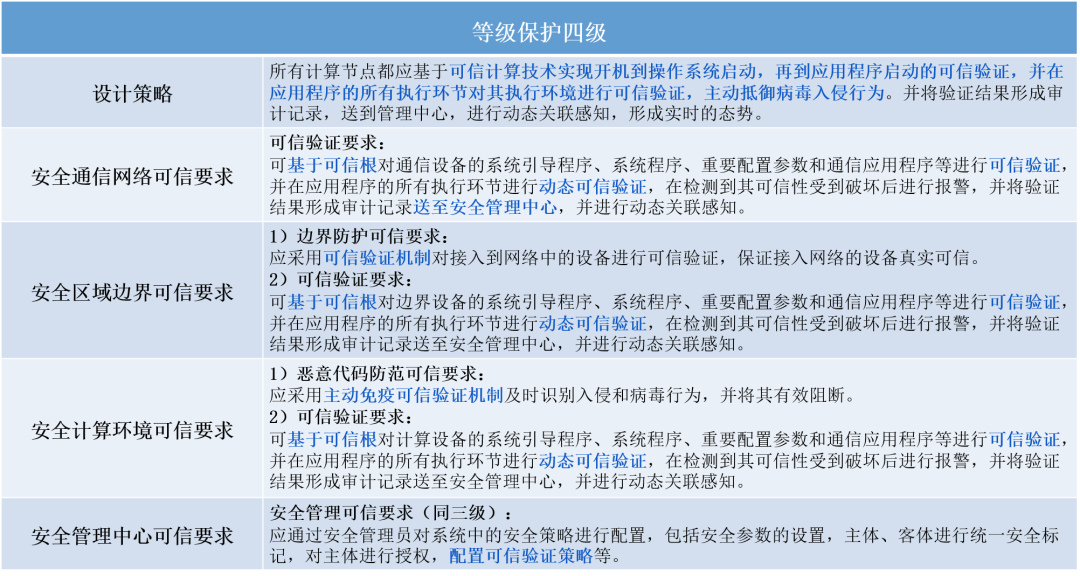

同时,等级保护2.0标准针对不同安全等级,提出了相应的监管制度和可信保障要求。

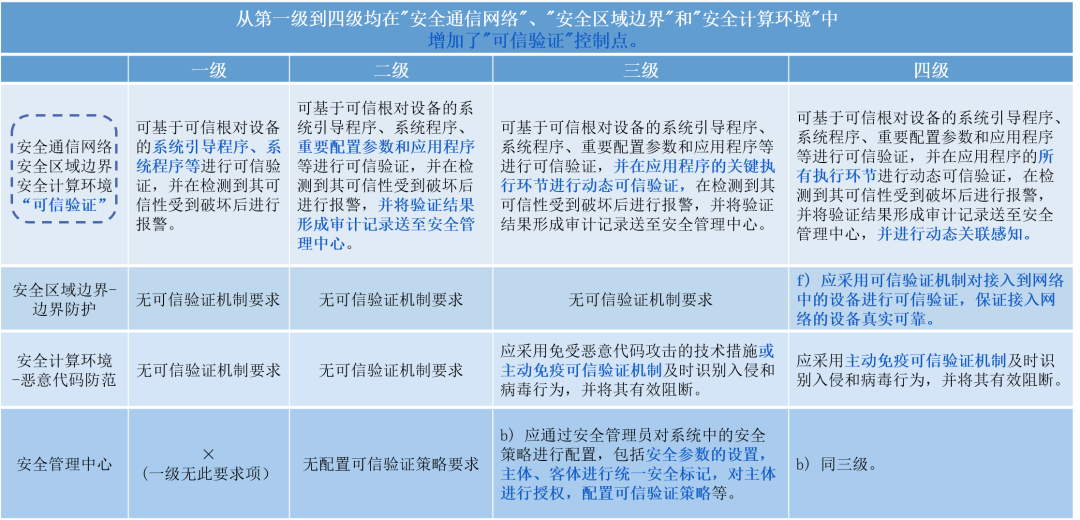

由此可见,可信计算3.0是等级保护的关键支撑技术,对落实网络安全等级保护制度发挥着重要作用。因此,在等级保护2.0标准体系中,根据不同等级的安全要求,从第一级到第四级均在“安全通信网络”、“安全区域边界”和“安全计算环境”中增加了“可信验证”控制点,针对访问控制的主体、客体、操作和执行环境进行不同完备程度的可信验证,并对三级、四级网络中的安全管理中心中提出“可信验证策略配置”的功能需求。

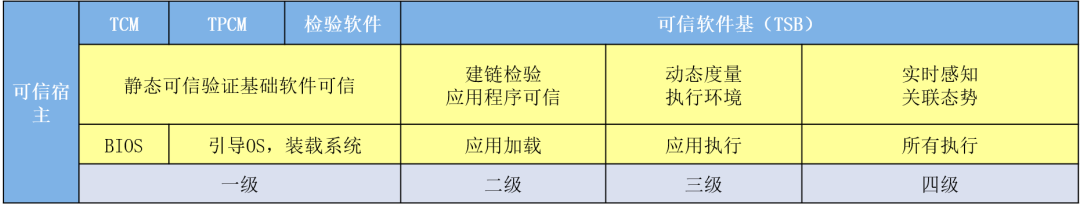

等级保护一级:信任链传递到可信启动阶段,基于可信根实现对BIOS、引导程序、操作系统内核等实体的可信验证,每个设备具有唯一的可信身份,利用可信连接机制,在设备加入网络时对其身份进行认证。

等级保护二级:信任链传递到静态度量阶段,在等级保护一级可信要求的基础上,实现对执行程序等实体的可信验证,并利用可信连接机制,在设备加入网络时对其身份、执行程序进行认证。

等级保护三级:信任链传递到动态度量阶段,在等级保护二级可信要求的基础上,实现对安全配置等实体的可信验证,并在应用程序的关键执行环节对系统调用的主体、客体、操作进行可信验证,并对终端、关键内存区域等执行资源进行可信验证,并将验证结果形成审计记录,送到管理中心,并利用可信连接机制,在设备加入网络时对其身份、执行程序及其关键执行环节的执行资源进行认证。

等级保护四级:信任链传递到动态度量阶段,在等级保护三级可信要求的基础上,将可信验证的范围扩展到应用程序的所有执行环节,并对可信验证结果进行动态关联感知,以及在检测到其可信性收到破坏时采取措施恢复。

在等级保护2.0标准体系中,“可基于可信根对设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证……”,其中可信根和可信验证功能是一级到四级都必须的要求,但“可信验证” 是否是基于可信根进行实现,用户可以根据情况进行选择;不同级别可信根的实施方式,可信根由可信密码模块和可信平台控制模块共同组成。

- 第一、二级:可信根中可信密码模块需硬件实现、可信平台控制模块可由软件实现;

- 第三、四级:可信根中可信密码模块和可信平台控制模块应由硬件实现。

等级保护2.0标准体系全面采用了具备主动免疫的可信计算3.0技术架构,针对不同等级的安全要求,在计算环境、区域边界、通信网络、安全管理中心的各计算节点上实现了不同完备程度的信任传递,既符合等级保护的“适度安全”原则,又提升了工程的可实施性,实现了关键信息基础设施、国家重要网络、重要数据等网络的“动态防御、主动防御、纵深防御、精准防护、联防联控、整体防控”措施要求,落实了常态化、体系化、实战化要求,将国家等级保护防御体系提升到了一个新的科学高度,为国家政务信息系统的安全可信保驾护航。

推荐

-

2026-02-11

你的模型、知识库安全吗?可信华泰联合昆仑技术推出大模型私有化部署的可信计算3.0解决方案

-

2025-12-31

可信华泰勇夺“鲲鹏创新大赛2025全国总决赛”鲲鹏企业赛道金奖

-

2025-09-19

可信华泰亮相华为全联接大会 2025,引领可信计算新征程

-

2025-09-18

可信华泰荣获华为鲲鹏展翅伙伴计划应用软件伙伴认证级证书

-

2025-03-17

可信华泰“DeepSeek安全可信一体机”通过国家级适配认证!

-

2025-03-03

可信华泰发布“ DeepSeek安全可信一体机”,赋能AI安全

-

2024-11-06

贯彻政策新标准,深度融合新生态 | “自主可信计算生态大会—鲲鹏专场”圆满落幕

-

2024-09-26

2024世界计算大会:可信计算筑牢新质生产力安全基石

-

2024-05-29

2024数字中国峰会圆满收官,可信计算筑牢数字安全防线

-

2024-05-09

可信华泰携手鲲鹏打造安全可信基础平台